环境隔离缺陷

风险概览

风险编号:GAARM.0003.001

风险归属:GAARM.0003

安全阶段:基座安全

生命周期:部署阶段

创建时间:2024.05.01

修改时间:2024.08.09

攻击概述¶

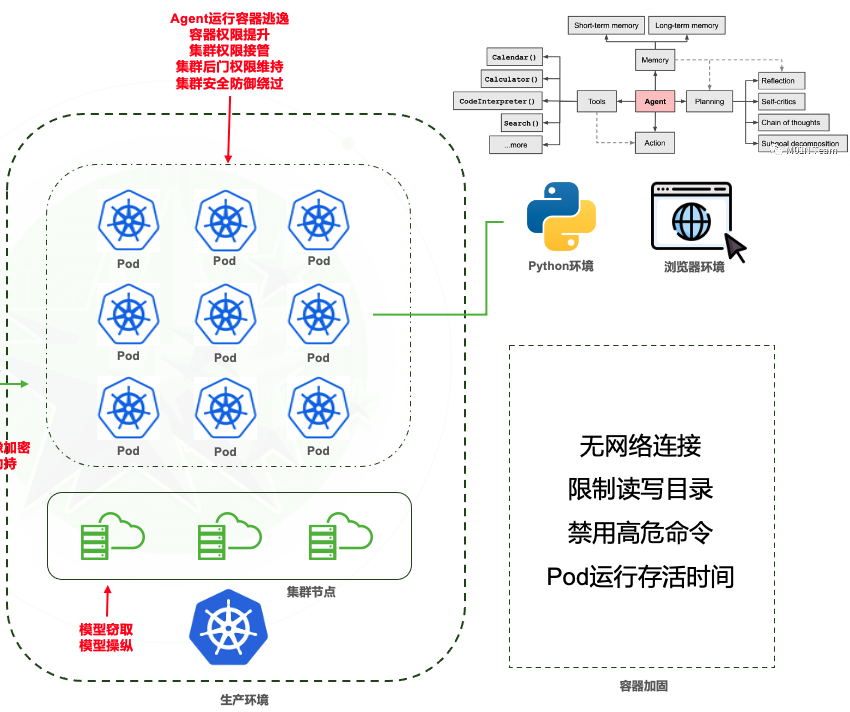

该风险是指在容器部署阶段,LLMs业务应用的运行环境和物理环境存在沙箱环境隔离的配置或者设计缺陷,容器或虚拟机等沙箱环境中的应用程序,可能存在逃逸沙箱环境,访问或操控沙箱外部资源的安全漏洞。因此攻击者即便被限制在容器内部,也可以利用错误配置(特权容器、错误文件挂载等)来绕过隔离,访问到容器外部的资源和敏感系统,进而利用执行体实现未授权访问或者其他的LLMs意外操作,带来诸如执行未授权命令等意外风险。

由于LLMs需要通过执行体实现与外部环境的交互,使用集群环境下的Pod快速启动执行体实现特定的交互操作是常见的执行体环境隔离架构,在此过程中针对网络、文件、进程以及Pod存活时间等多种环境未做好隔离,导致出现意外风险。

攻击案例¶

| 案例 | 描述 |

|---|---|

| 案例一 | Hugging Face模型运行环境由于未做好外网访问限制,导致攻击者可以获取到生产环境的shell控制权限 |

攻击风险¶

- 容器逃逸:不完善的环境隔离可能导致容器逃逸问题,使得攻击者能够从容器中获取对主机系统的控制权,甚至访问其他容器中的数据。

- 敏感数据库访问:攻击者通过精心构造的提示(prompts),指示LLM提取并泄露敏感数据库中的机密信息。

- 系统级操作:如果LLM被允许执行系统级操作,攻击者可能会操纵它在底层系统上执行未授权的命令。

缓解措施¶

| 缓解方式 | 描述 |

|---|---|

| 严格的访问控制 | 实施基于角色的访问控制(RBAC)策略,确保只有经过授权的人员才能访问运行环境 |

| 网络隔离 | 使用网络策略限制容器间、集群间以及外部访问权限,减少潜在的攻击面和风险 |

| 实施沙箱技术 | 使用适当的沙箱技术来隔离LLM环境,防止其与关键系统和资源交互 |