CI&CD流程攻击

风险概览

风险编号:GAARM.0004

子风险:GAARM.0004.001、GAARM.0004.002

安全阶段:基座安全

生命周期:部署阶段

创建时间:2024.05.01

修改时间:2024.05.01

攻击概述¶

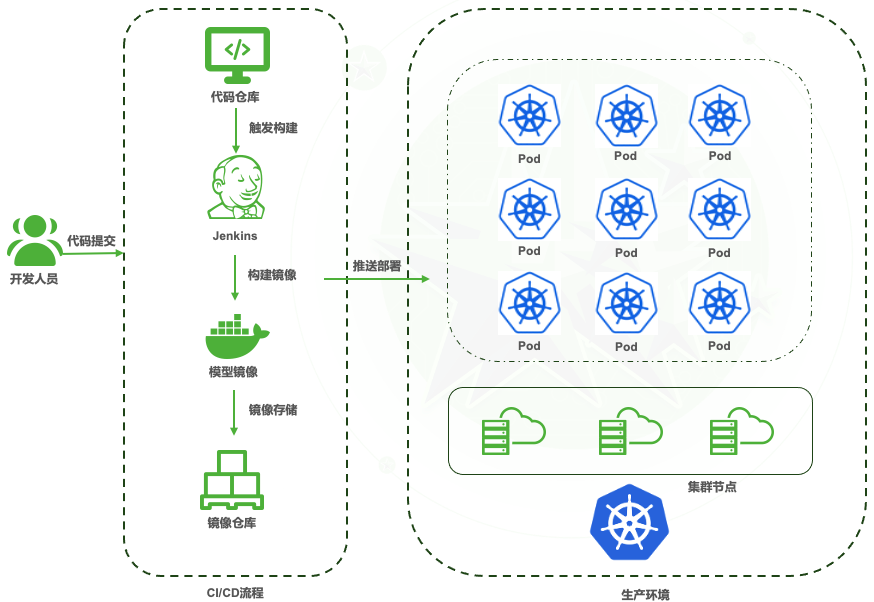

在大模型开发的全生命周期中,CI/CD流程负责将模型从开发环境推送到生产环境,自动化的将LLM大模型进行部署,并负责后续的更新与维护。CI&CD流程攻击是指,在CI/CD将模型推送到生产环境的过程中,由于CI/CD基础设施的漏洞、第三方工具的不可靠等,攻击者可以通过这些安全漏洞攻击CI/CD的流程,例如在其中提交恶意代码、污染依赖包等,导致模型被非法篡改、敏感信息泄露等严重后果。

攻击案例¶

| 案例 | 描述 |

|---|---|

| 案例一 | 通过钓鱼手段获取开发人员或运维人员的凭证,进而在CI/CD流程中提交恶意代码。 |

| 案例二 | 利用服务器漏洞,如Gitlab、Jenkins等CI/CD基础设施的漏洞,进行攻击。 |

| 案例三 | 针对第三方工具和应用程序依赖性进行攻击,如通过污染依赖包或伪造依赖包名称上传恶意包到开源中心仓。 |

攻击风险¶

- 虚拟环境污染:持续集成环境中的虚拟环境或容器受到攻击,攻击者可能会篡改环境中的依赖项或运行时配置,以影响模型训练和部署的结果。

- 构建和部署流程被篡改:攻击者可能尝试修改自动化构建和部署流程,以在模型部署过程中插入恶意代码或操作。

- 敏感信息泄露:持续集成/持续交付环境中存储有敏感信息(如访问凭证、配置文件、密钥等),一旦被攻击者获取,可能导致敏感信息泄露和隐私风险。

- 拒绝服务攻击:攻击者可能试图通过拒绝服务(DoS)攻击来使持续集成/持续交付系统无法正常工作,导致模型开发和部署过程中断或延迟。

- 未经授权的模型访问:模型部署过程受到攻击,攻击者可能通过漏洞获取未经授权的访问权限,从而对模型进行非法操作或篡改。

缓解措施¶

| 缓解方式 | 描述 |

|---|---|

| 加强访问控制和权限管理 | 限制对持续集成/持续交付系统和相关环境的访问权限,确保只有授权人员可以访问关键资源 |

| 安全更新与审计 | 定期更新和审计模型部署软件以修复漏洞并增强安全性 |

| 加强监控和日志记录 | 及时发现异常活动和攻击行为,及时采取响应措施,以减少潜在的安全风险和损失 |